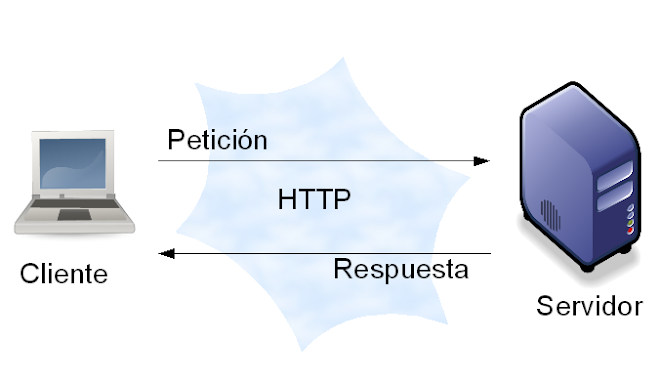

Protocolos de comunicación

Los protocolos de comunicación: son como reglas de comunicación que permiten el flujo de información entre computadoras distintas que manejan lenguajes distintos, por ejemplo, dos computadores conectados en la misma red pero con protocolos diferentes no podrían comunicarse jamás, para ello, es necesario que ambas "hablen" el mismo idioma, por tal sentido, el protocolo TCP/IP fue creado para las comunicaciones en Internet, para que cualquier computador se conecte a Internet, es necesario que tenga instalado este protocolo de comunicación.

TCP/IP

El protocolo TCP/IP (Transmition Control Protocol/Internet Protocol) hace posible enlazar cualquier tipo de computadoras, sin importar el sistema operativo que usen o el fabricante.

Este protocolo fue desarrollado originalmente por el ARPA (Advanced Research Projects Agency) del Departamento de Defensa de los Estados Unidos. Actualmente, es posible tener una red mundial llamada Internet usando este protocolo.

Este sistema de IP permite a las redes enviar correo electrónico (e-mail), transferencia de archivos (FTP) y tener una interacción con otras computadoras (TELNET)no importando donde estén localizadas, tan solo que sean accesibles a través de Internet.

Arquitectura de Interconexión de Redes en TCP/IP

CaracterísticasProtocolos de no conexión en el nivel de red.

Conmutación de paquetes entre nodos.

Protocolos de transporte con funciones de seguridad.

Conjunto común de programas de aplicación.

Para entender el funcionamiento de los protocolos TCP/IP debe tenerse en cuenta la arquitectura que ellos proponen para comunicar redes. Tal arquitectura ve como iguales a todas las redes a conectarse, sin tomar en cuenta el tamaño de ellas, ya sean locales o de cobertura amplia. Define que todas las redes que intercambiarán información deben estar conectadas a una misma computadora o equipo de procesamiento (dotados con dispositivos de comunicación); a tales computadoras se les denominan compuertas, pudiendo recibir otros nombres como enrutadores o puentes.

Direcciones IP

Longitud de 32 bits.

Identifica a las redes y a los nodos conectados a ellas.

Especifica la conexión entre redes.

Se representan mediante cuatro octetos, escritos en formato decimal, separados por puntos.

Para que en una red dos computadoras puedan comunicarse entre sí ellas deben estar identificadas con precisión Este identificador puede estar definido en niveles bajos (identificador físico) o en niveles altos (identificador lógico) de pendiendo del protocolo utilizado.

TCP/IP utiliza un identificador denominado dirección Internet o dirección IP, cuya longitud es de 32 bytes.

La dirección IP identifica tanto a la red a la que pertenece una computadora como a ella misma dentro de dicha red.

Los servicios más importantes de TCP/IP son:

Transferencia de Archivos FTP (File Transfer Protocol). Este protocolo permite a los usuarios obtener o enviar archivos a otras computadoras en una red amplia (Internet). En esto, hay que implementar cierta seguridad, para restringir el acceso a ciertos usuarios y además a ciertas partes del servidor (computadora).

Acceso Remoto: El acceso remoto (Telnet) es un protocolo que permite el acceso directo de un usuario a otra computadora en la red.

Correo en las Computadoras (e-mail): Este protocolo permite enviar o recibir mensajes a diferentes usuarios en otras computadoras. Generalmente se tiene una computadora como servidor de correo electrónico, la cual debe estar todo tiempo corriendo este programa, ya que cuando se envía algún mensaje, la computadora trata de enviarlo a la que le corresponde y si esta estuviera apagada o no corriendo este programa, el mensaje se perdería.

Sistemas de archivo en red (NFS): Esto permite a un sistema acceder archivos en otra computadora de una manera mas apropiada que mediante un FTP. El NFS da la impresión de que los discos duros de la computadora remota están directamente conectados a la computadora local

Impresión Remota: Esto permite acceder impresoras conectadas en la red, para lo cual se crean colas de impresión y el uso de dichas impresoras se puede restringir, ya sea mediante alguna contraseña o a ciertos usuarios.

Ejecución remota: Esto permite correr algún programa en particular en alguna computadora. Es útil cuando se tiene un trabajo grande que no es posible correr en un sistema pequeño, siendo necesario ejecutarlo en uno grande. Se tiene diferentes tipos de ejecución remota, por ejemplo, se puede dar algún comando o algunos para que sean ejecutados en alguna computadora en especifico.

Servidores de Nombres: En instalaciones grandes, hay un una buena cantidad de colección de nombres que tienen que ser manejados, esto incluye a usuarios y sus passwords, nombre y direcciones de computadoras en la red y cuentas.

Servidores de Terminales: En algunas ocasiones, no se requiere tener conectadas las terminales directamente a las computadoras, entonces, ellos se conectan a un servidor de terminales. Un servidor de terminales es simplemente una pequeña computadora que solo necesita correr el Telnet (o algunos otros protocolos para hacer el acceso remoto).

Redes X.25

X.25 es un conjunto de protocolos usados para establecer la conexión entre el equipo terminal de datos (Data Terminal Equipment o DTE) y el equipo de terminación de circuito de datos (Data Circuit Terminating Equipment o DCTE) de una red de conmutación de paquetes (packet switched data network o PSDN). Es decir, X.25 se utiliza como protocolo en el interfaz de acceso a una red de conmutación de paquetes.

X.25 trabaja sobre servicios basados en circuitos virtuales (VC). Un circuito virtual o canal lógico es aquel en el cual el usuario percibe la existencia de un circuito físico dedicado exclusivamente al ordenador o equipo que el maneja, cuando en realidad ese circuito físico "dedicado" lo comparten muchos usuarios.

La norma X.25 es el estandar para redes de paquetes recomendado por CCITT,el cual emitió el primer borrador en 1974. Este original sería revisado en 1976, en 1978 y en 1980, y de nuevo en 1984, para dar lugar al texto definitivo publicado en 1985. El documento inicial incluía una serie de propuestas sugeridas por Datapac, Telenet y Tymnet, tres nuevas redes de conmutación de paquetes. En la actualidad X.25 es la norma de interfaz orientada al usuario de mayor difusión en las redes de paquetes de gran cobertura aunque no es precisamente la más rápida.

Cómo opera X.25:

Para que las redes de paquetes y las estaciones de usuario se puedan interconectar se necesitan unos mecanismos de control, siendo el mas importante desde el punto de vista de la red, el control de flujo, que sirve para evitar la congestión de la red. X.25 proporciona estas funciones de control de flujo y de errores.

La X.25 se define como la interfaz entre equipos terminales de datos y equipos de terminación del circuito de datos para terminales que trabajan en modo paquete sobre redes de datos públicas.

Las redes utilizan X.25 para establecer los procedimientos mediante los cuales dos DTE que trabajan en modo paquete se comunican a través de la red.

El estándar X.25 no incluye algoritmos de encaminamiento, pero conviene resaltar que aunque los interfaces DTE/DTCE de ambos extremos de la red son independientes uno de otro,

X.25 interviene desde un extremo hasta el otro, ya que el tráfico seleccionado se encamina desde el principio hasta el final. A pesar de ello, el estándar recomendado es asimétrico ya que solo se define un lado de la interfaz con la red (DTE/DTCE).

Porqué se debe usar X.25

1.- La adopción de un estandar común a distintos fabricantes nos permite conectar facilmente equipos de distintas marcas.

2.- La norma X.25 ha experimentado numerosas revisiones y hoy por hoy puede considerarse relativamente madura.

3.- El empleo de una norma tan extendida como X.25 puede reducir sustancialmente los costes de la red, ya que su gran difusión favorece la salida al mercado de equipos y programas orientados a tan amplio sector de usuarios.

4.- Es mucho más sencillo solicitar a un fabricante una red adaptada a la norma X.25 que entregarle un extenso conjunto de especificaciones.

El nivel físico de X.25 no desempeña funciones de control significativas. Se trata más bien de un conducto pasivo, de cuyo control se encargan los niveles de enlace y de red.

Seguridad de X.25

En X.25 se supone que el nivel de enlace es LAPB. Este protocolo de línea es un conjunto de HDLC. LAPB y X.25 interactuan de la siguiente forma: En la trama LAPB, el paquete X.25 se transporta dentro del campo I(información). Es LAPB el que se encarga de que lleguen correctamente los paquetes X.25 que se transmiten a través de un canal susceptible de errores, desde o hacia la interfaz DTE/DTCE. La diferencia entre paquete y trama es que los paquetes se crean en el nivel de red y se insertan dentro de una trama, la cual se crea en nivel de enlace.

Cuando usar X.25:

Una Organización puede construir su propia red privada de conmutación de paquetes, o bien subscribir el servicio de una red pública de conmutación de paquetes.

En general, X.25 se utiliza como infraestructura de Red de Area Extensa (WAN), permitiendo establecer conexiones entre diferentes localizaciones de una Organización donde sean necesarias muchas conexiones simultáneas entre pares de ordenadores que cooperan entre sí para ejecutar ciertas aplicaciones. Entre estas aplicaciones podemos encontrar: correo electrónico (E-mail), acceso remoto a ficheros o transferencia de ficheros, acceso remoto a bases de datos para su actualización o para realizar una consulta, etc.

X.25 también puede usarse como una WAN para interconectar Redes de Área Local (LAN), lo cual aumenta las posibilidades de explotación de la conexión a la PSDN. Las redes de conmutación de paquetes (PSND) y las LAN tienen diferentes velocidades de transmisión, siendo la velocidad de una PSDN significativamente menor, de ahí que las velocidades de transmisión deban ser limitadas cuando se establece una conexión a través de una PSDN.

X.25 proporciona un probado método de transmisión de información muy fiable, eficaz, seguro y el más económico en la actualidad, utilizado ampliamente por empresas telefónicas.

Cuál es la funcionabilidad de X.25:

· Flexibilidad de topologías y de conexión al ordenador central.

Un ordenador central conectado a una PSDN puede comunicarse con otros ordenadores centrales que se encuentren conectados a la misma o a cualquier otra PSDN que se encuentre en el mismo o en otro país, puesto que las PSDN gestionadas por proveedores de servicios están generalmente interconectadas.

De igual manera, X.25 permite que diferentes ordenadores centrales se conecten a PSDN públicas o privadas utilizando diferentes velocidades de transmisión.

· Eficiencia

La utilización de la línea puede ser elevada. La transmisión y la entrega son rápidas. Las PSDN son robustas y pueden funcionar con niveles de carga de red elevados ofreciendo al usuario un servicio fiable.

· GestiónLas PSDN ofrecen servicios de red gestionados que requieren poco soporte técnico desde dentro de la Organización.

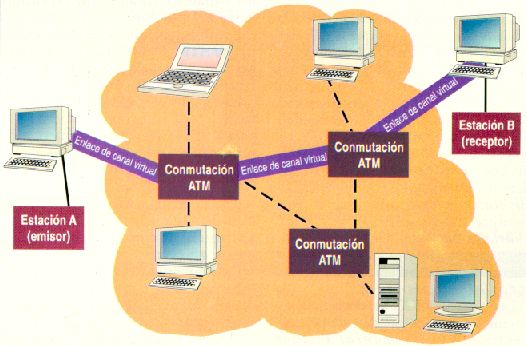

Redes ATM

El Modo de Transferencia Asíncrono es una tecnología de conmutación que usa pequeñas celdas de tamaño fijo. En 1988, el CCITT designó a ATM como el mecanismo de transporte planeado para el uso de futuros servicios de banda ancha. ATM es asíncrono porque las celdas son transmitidas a través de una red sin tener que ocupar fragmentos específicos de tiempo en alineación de paquete, como las tramas T1. Estas celdas son pequeñas(53 bytes), comparadas con los paquetes LAN de longitud variable. Todos los tipos de información son segmentados en campos de pequeños bloques de 48 bytes, los cinco restantes corresponden a un header usado por la red para mover las celdas.

ATM es una tecnología orientada a conexión, en contraste con los protocolos de base LAN, que son sin conexión. Orientado a conexión significa que una conexión necesita ser establecida entre dos puntos con un protocolo de señalización antes de cualquier transferencia de datos. Una vez que la conexión está establecida, las celdas ATM se auto-rutean porque cada celda contiene campos que identifican la conexión de la celda a la cual pertenecen.

Asynchronous Transfer Mode (ATM) es una tecnología de switching basada en unidades de datos de un tamaño fijo de 53 bytes llamadas celdas.

ATM opera en modo orientado a la conexión, esto significa que cuando dos nodos desean transferir deben primero establecer un canal o conexión por medio de un protocolo de llamada o señalización. Una vez establecida la conexión, las celdas de ATM incluyen información que permite identificar la conexión a la cual pertenecen.

En una red ATM las comunicaciones se establecen a través de un conjunto de dispositivos intermedios llamados switches.

Transmisiones de diferentes tipos, incluyendo video, voz y datos pueden ser mezcladas en una transmisión ATM que puede tener rangos de155 Mbps a 2.5Gbps.Esta velocidad puede ser dirigida a un usuario, grupo de trabajo o una red entera, porque ATM no reserva posiciones específicas en una celda para tipos específicos de información. Su ancho de banda puede ser optimizado identificando el ancho de banda bajo demanda. Conmutar las celdas de tamaño fijo significa incorporar algoritmos en chips de silicón eliminando retrasos causados por software.

Una ventaja de ATM es que es escalable. Varios switches pueden ser conectados en cascada para formar redes más grandes.

Qué interfaces permite manejar ATM

Existen dos interfases especificadas que son la interfase usuario-red UNI (user-network interface) y la de red a red NNI (network-network interface). La UNI liga un dispositivo de usuario a un switch público o privado y la NNI describe una conexión entre dos switches.

Hay dos interfases públicas UNI, una a 45 Mbps y otra a 155 Mbps. La interfase DS3 está definida en un estándar T1 del comité ANSI, mientras que la interfase de 155 Mbps está definida por los grupos estándar del CCITT y ANSI. Tres interfases han sido desarrolladas para UNIs privadas, una a 100 Mps y dos a 155 Mbps. Es seguro que la interfase estándar internacional SDH/SONET de 155 Mbps sea la elegida porque permite interoperabilidad en UNIs públicas y privadas.

Como ATM es una red orientada a conexión, un enlace entre dos puntos empieza cuando uno transmite una solicitud a través de la UNI a la red.

El uso de celdas para transmitir datos no significa que los protocolos de hoy no sean usados. ATM es totalmente transparente a protocolo. La carga de cada celda es pasada por el switch sin ser "leida" a nivel binario. ATM usa el concepto de control de error y que la interface estándar internacional SDH/SONET de 155 Mbps flujo de "fin a fin" en contraste a la red convencional de paquete conmutado que usa un control de error y flujo interno.

ATM está diseñado para manejar los siguientes tipos de tráfico:

Clase A - Constant Bit Rate (CBR), orientado a conexión, tráfico síncrono (Ej. voz o video sin compresión) .

Clase B - Variable Bit Traffic (VBR), orientado a conexión, tráfico sícrono (voz y video comprimidos).

Clase C - Variable Bit Rate, orientado a conexión, tráfico asíncrono (X.25, Frame Relay, etc).

Clase D - Información de paquete sin conexión (tráfico LAN, SMDS, etc).

Cómo funciona ATM

El componente básico de una red ATM es un switch electrónico especialmente diseñado para transmitir datos a muy alta velocidad. Un switch típico soporta la conexión de entre 16 y 32 nodos. Para permitir la comunicación de datos a alta velocidad la conexión entre los nodos y el switch se realizan por medio de un par de hilos de fibra óptica.

Tipos de conexiones

ATM provee servicios orientados a la conexión. Para comunicarse con un nodo remoto, un host debe solicitar a su switch local el establecimiento de una conexión con el destino. Estas conexiones pueden ser de dos naturalezas: Switched Virtual Circuits (SVC) o Permanent Virtual Circuits (PVC).

Switched Virtual Circuits (SVC)

Un SVC opera del mismo modo que una llamada telefónica convencional. Un host se comunica con el switch ATM local y requiere del mismo el establecimiento de un SVC.El host especifica la dirección completa del nodo destino y la calidad del servicio requerido. Luego espera que la red ATM establezca el circuito.

Transporte de celdas

En cuanto al transporte de información, ATM usa tramas de tamaño fijo que reciben el nombre de celdas. El hecho de que todas las celdas sean del mismo tamaño permite construir equipos de switching de muy alta velocidad. Cada celda de ATM tiene una longitud de 53 bytes, reservándose los 5 primeros para el encabezado y el resto para datos.

Modelo de capas de ATM

Capa Física

Define la forma en que las celdas se transportan por la red, Es independiente de los medios físicos,Tiene dos subcapas TC (Transmission Convergence Sublayer), l PM (Physical Medium Sublayer) .

Capa ATM

Provee un solo mecanismo de transporte para múltiples opciones de servicioEs independiente del tipo de información que es transmitida (datos, gráficos, voz. audio, video) con excepción del tipo de servicio (QOS) requeridoExisten dos tipos de header ATMUNI (User-Network Interface)NNI (Network-Network Interface)ATM Adaptation Layer

Provee las funciones orientadas al usuario no comprendidas en la Capa ATMPermite a la Capa ATM transportar diferentes protocolos y servicios de capas superioresTiene dos subcapaso CS (Convergence Sublayer)o SAR (Segmentation and Reassembly Sublayer)

· Si bien ATM se maneja con celdas a nivel de capas inferiores, las aplicaciones que generan la información a ser transportada por ATM no trabajan con celdas. Estas aplicaciones interactuarán con ATM por medio de una capa llamada «ATM Adaptation Layer». Esta capa realiza una serie de funciones entre las que se incluyen detección de errores (celdas corruptas).

En el momento de establecer la conexión el host debe especificar el protocolo de capa de adaptación que va a usar. Ambos extremos de la conexión deben acordar en el uso del mismo protocolo y este no puede ser modificado durante la vida de la conexión.

Hasta el momento solo se han definido dos protocolos de capa de adaptación para ser usados por ATM. Uno de ellos se encuentra orientado a la transmisión de información de audio y video y el otro para la transmisión de datos tradicionales.

ATM Adaptation Layer 1 (AAL1) transmite información a una tasa de bits fija. Las conexiones creadas para trabajar con video deben usar AAL1 dado que requieren un servicio de tasa constante para no tener errores de parpadeo o «flicker» en la imagen.

La transmisión de datos tradicionales trabaja con la AAL5 para enviar paquetes de un nodo a otro. Ahora, si bien ATM trabaja con tramas o celdas de tamaño fijo. Los protocolos de capa superior generalmente manejan datagramas de longitud variable. Una de las funciones de la AAL5 consiste en adaptar estas tramas a celdas. En particular la AAL5 puede recibir datagramas de hasta 64 Kb de longitud.

Tecnología ATM

1.- Cuando necesitamos enviar información, el emisor "negocia" un camino en la red para que su comunicación circule por él hacia el destino. Una vez asignado el camino, el emisor especifica el tipo, la velocidad y otros atributos de la comunicación.

2.- Otro concepto clave es que ATM está basado en el uso de conmutadores. Hacer la comunicación por medio de un conmutador (en vez de un bus) tiene ciertas ventajas:

Reserva de ancho de banda para la conexiónMayor ancho de bandaProcedimientos de conexión bien definidosVelocidades de acceso flexibles.

Si usamos ATM, la información a enviar es dividida en paquetes de longitud fija.

Beneficios

1.- Una única red ATM dará cabida a todo tipo de tráfico (voz, datos y video). ATM mejora la eficiencia y manejabilidad de la red.

2.- Capacita nuevas aplicaciones, debido a su alta velocidad y a la integración de los tipos de tráfico, ATM capacita la creación y la expansión de nuevas aplicaciones como la multimedia.

3.- Compatibilidad, porque ATM no está basado en un tipo especifico de transporte físico, es compatible con las actuales redes físicas que han sido desplegadas. ATM puede ser implementado sobre par trenzado, cable coaxial y fibra óptica.

4.- Simplifica el control de la red. ATM está evolucionando hacia una tecnología standard para todo tipo de comunicaciones. Esta uniformidad intenta simplificar el control de la red usando la misma tecnología para todos los niveles de la red.

5.- Largo periodo de vida de la arquitectura. Los sistemas de información y las industrias de telecomunicaciones se están centrando y están estandarizado el ATM.

ATM ha sido diseñado desde el comienzo para ser flexible en:

Distancias geográficasNúmero de usuariosAcceso y ancho de banda (hasta ahora, las velocidades varían de Megas a Gigas).

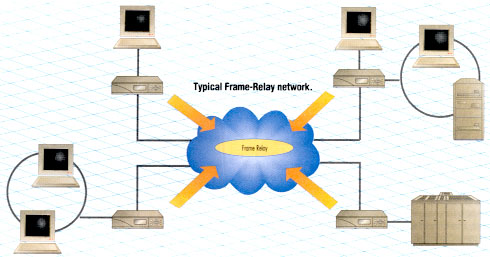

Frame Relay:

Frame Relay constituye un método de comunicación orientado a paquetes para la conexión de sistemas informáticos a alta velocidad (64Kbits a 2Mbit/s), que permite la interconexión eficiente entre instalaciones de cliente de diversos tipos. Se utiliza principalmente para la interconexión de redes de área local y redes de área extensa sobre redes públicas o privadas, puede transportar múltiples aplicaciones y protocolos correspondientes a diversos entornos de comunicaciones de clientes y se adapta a la arquitectura de comunicaciones existentes (OSI, SNA, IPX de Novell, etc.).

Las aplicaciones quedan resumidas en:Interconexión de LANsPermite transportar de forma adecuada tráfico X.25, SNA/SDLC y LANs.Conexión de hosts que requieran alta velocidad y una interfaces multiplexada.

Características:

El protocolo FR opera en la subcapa del nivel de enlace (nivel 2) de OSI (Sistemas de Interconexión Abiertos), esto se traduce en:Elimina la redundancia de funciones entre protocolos. La realización de funciones asociadas a niveles superiores a la subcapa FR (control de flujo y de errores, retransmisiones, etc.) ya no es responsabilidad de la red (no se realizan nodo a nodo), los mismos se desplazan hacia los terminales que realizan dichas funciones de forma más eficiente mediante protocolos de nivel superior, esto permite un mínimo retardo de red y un elevado porcentaje de información útil respecto a la información de control, cabeceras mínimas).

Servicios de redMensajes de estado de los circuitos virtuales. Este servicio proporciona la comunicación entre la red y el cliente. Asegura que el PVC existe e informa sobre los PVCs eliminados.

Multidistribución. Este servicio opcional permite a un usuario enviar tramas a múltiples destinos.

Direccionamiento global. Este servicio opcional concede a una red Frame Relay capacidad semejante a las de una LAN.

Control simple de flujo. Proporciona el mecanismo de control de flujo Xon/Xoff a los dispositivos que requieran control de flujo.

Opera en la capa de núcleo de nivel 2 del modelo OSI.Realiza funciones asociadas a los 3 niveles inferiores del modelo OSI.Opera en el nivel 1

TASA DE ERRORES

Desplaza la funcionalidad de la red (control de errores, control de flujo, etc.,)

Seguridad: Existen numerosas opciones de seguridad en Frame Relay:Únicamente líneas privadas pueden acceder a la red.Se requieren contraseñas para acceder a la red.Una utilidad de exceso de tiempo desconecta estaciones inactivas.

Especificaciones de Frame Relay:

Una red Frame Relay conecta dos LAN´S sobre una red pública de conmutación de paquetes. El proceso es bien simple (la trama procedente de la LAN´S se sitúa en una trama Frame Relay y se distribuye a través del substrato de red) (la mezcla de conexiones Frame Relay) hacia el destino.

Redes TCP/IP:

El origen del protocolo TCP/IP, se debe a un proyecto de investigación, financiado por la DARPA, (Defense Advanced Research Projects Agency, o Agencia de Proyectos Avanzados de Investigación en Defensa), en 1969. La ARPANET, fue una red experimental que se convirtió en funcional a mediados de 1975, tras haber sido admitida su funcionalidad.

En 1983, el nuevo conjunto de protocolos TCP/IP, fue adoptado como estándar y todas las máquinas de la red tuvieron la necesidad de él. Cuando, finalmente, ARPANET creció y se convirtió en Internet, (integrándose luego ella misma a Internet, en 1990), el uso de TCP/IP se propagó incluso a redes ajenas a ella. Ahora, muchas compañías empresariales construyen redes TCP/IP, e Internet ha crecido hasta tal punto, que se la puede considerar como la corriente principal de consumo tecnológico. Actualmente, es difícil leer un periódico sin ver referencias sobre Internet; casi todo el mundo ya puede usarla.

Ethernets:

El tipo de hardware más utilizado en LANs es lo que comúnmente conocemos como Ethernet. Descrito de una forma simple, consta de un solo cable con los nodos unidos a él a través de conectores, clavijas o transceptores. Los adaptadores Ethernet simples, son relativamente baratos de instalar, lo que unido a un flujo de transferencia neto de 10, 100 o hasta 1,000 Mega bits por segundo, avala gran parte de su popularidad.

El Protocolo IP (Internet Protocol):

Por supuesto, el administrador puede no querer que su red esté limitada solamente a una Ethernet, o a un sólo enlace de datos punto-a-punto.

Seguramente la idea original consistirá en poder acceder a un servidor sin importar el hardware del que dispone. Por ejemplo, en instalaciones grandes como la Universidad de Groucho Marx, se encontrará muy a menudo con varias redes distanciadas unas de otras, pero conectadas entre ellas de alguna manera. En la GMU, el departamento de matemáticas tiene dos Ethernets: una red de máquinas rápidas para profesores y graduados, y otra con máquinas más lentas para estudiantes. Ambas redes están enlazadas de la red troncal FDDI del campus.

Suscribirse a:

Enviar comentarios (Atom)

No hay comentarios:

Publicar un comentario